Softwaregestützte Prüfung zum NIST Cybersecurity Framework 2.0

NIST Cybersecurity Framework 2.0

Das für das Frühjahr 2024 angekündigte NIST Cybersecurity Framework 2.0 wurde am 26. Februar 2024 final veröffentlicht. Es ersetzt die bisherige Version 1.1 und unterstützt Unternehmen weiterhin sehr sinnvoll beim Management ihrer Cybersicherheitsrisiken. In der neuen Version richtet sich das Framework allerdings nicht mehr nur an Betreiber kritischer Infrastrukturen, sondern an alle Organisationen, unabhängig von ihrer Art und Größe. In einem früheren Blogbeitrag haben wir bereits über die Kerninhalte des Cybersecurity Frameworks 1.1, die wesentlichen Änderungen der (Entwurfs-)Version 2.0 und eine generelle Umsetzungsmöglichkeit des Frameworks in der Software ibi systems iris berichtet. Dieser Beitrag fokussiert sich ergänzend dazu auf den aktualisierten Kern des Rahmenwerks und dessen softwaregestützte Implementierung.

Beschreibung des Cybersecurity Framework Core 2.0

Der Cybersecurity Framework Core liegt dem CSF 2.0 als Anhang A bei und ermöglicht einen Überblick über die momentane Cybersicherheit im Unternehmen. Zusätzlich hilft er dabei, unternehmensindividuelle Ziele und Maßnahmen zur Verbesserung der Cybersicherheit zu definieren.

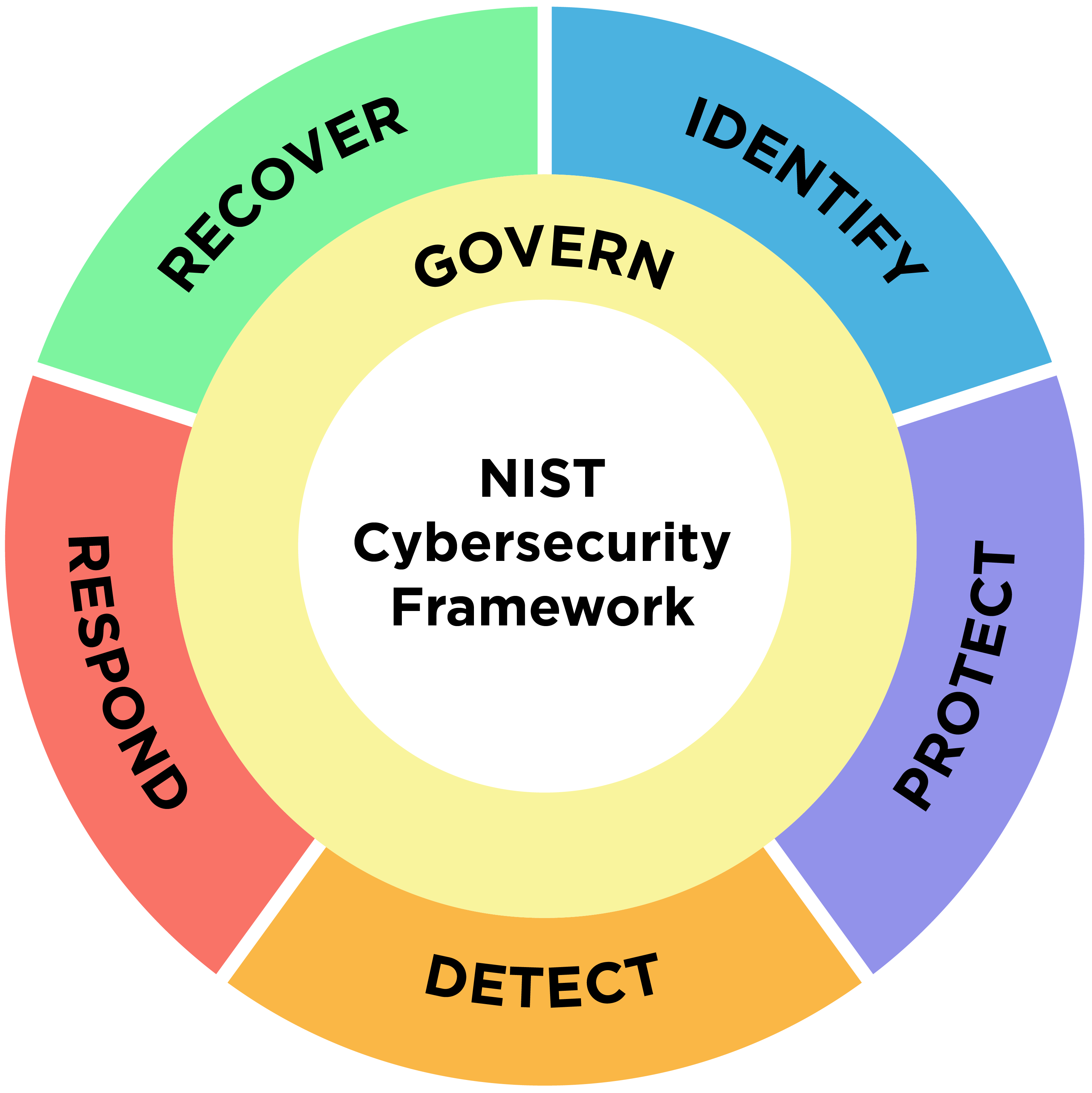

Er setzt sich aus den bisherigen fünf Funktionen Identify, Protect, Detect, Respond, Recover sowie der neuen Funktion Govern zusammen. Die sechs Funktionen werden vom NIST in Form eines Rads dargestellt, da sie alle miteinander in Beziehung stehen. In der Mitte des Rads befindet sich die neue Funktion Govern, da sie Informationen zur Implementierung der anderen fünf Funktionen gibt und diese unterstützt. Sie befasst sich mit der Strategie, den Erwartungen und den Richtlinien des Risikomanagements im Bereich der Cybersicherheit. Durch sie wird betont, dass die Cybersicherheit eine Hauptquelle von Unternehmensrisiken ist, die die Führungsebene neben z.B. finanziellen und reputationsbezogenen Risiken berücksichtigen sollte.

Im CSF 2.0 sind alle sechs Funktionen in aktualisierte bzw. umstrukturierte Kategorien und Unterkategorien untergliedert, welche informative Referenzen zu verwandten Kapiteln in anderen Anforderungskatalogen (z. B. CIS V8, NIST CSF 1.1, NIST SP 800-221A) beinhalten. Für das bessere Verständnis der einzelnen Unterkategorien werden außerdem konkrete Implementierungsbeispiele beschrieben.

Softwaregestützte Prüfung zum CSF Core 2.0

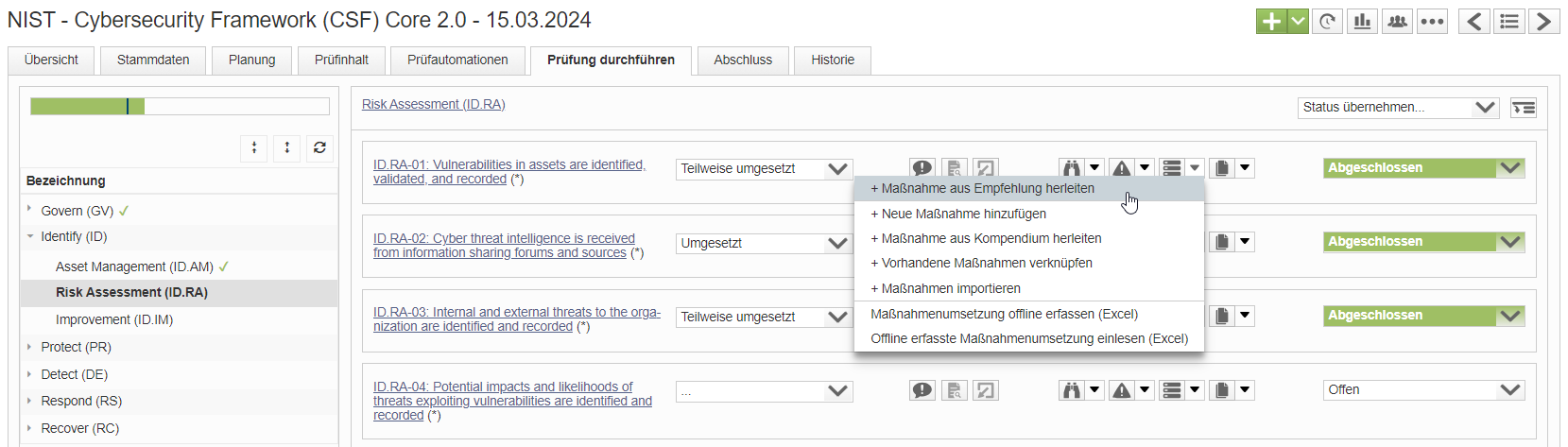

Der aktualisierte Cybersecurity Framework Core 2.0 Anforderungskatalog wurde in ibi systems iris implementiert, so dass er im Rahmen einer strukturierten Prüfung genutzt werden kann. In dieser Prüfung werden wünschenswerte Ergebnisse, die eine Organisation anstreben kann, abgebildet und deren Erfüllungsgrad (Umgesetzt / Teilweise umgesetzt / Nicht umgesetzt) bewertet. Werden bei der Durchführung der Prüfung Feststellungen, Risiken oder notwendige Maßnahmen identifiziert, können diese direkt während des Audits aufgenommen und danach in der Software gemanagt werden. Zudem können mithilfe der Prüfautomationen bei einer Abweichung vom Zielwert automatisch Maßnahmenvorschläge generiert und angezeigt werden.

Aus der Beantwortung der einzelnen Fragen kann der Reifegrad des aktuellen Profils berechnet werden. Für diese Berechnung können die sogenannten Prüfergebnisse genutzt werden. Damit kann sowohl der Erfüllungsgrad der gesamten Prüfung als auch ausgewählter Kategorien, z.B. in Prozent, ausgegeben werden, wodurch mögliche Gaps erkannt werden können.

Um den Reifegrad des aktuellen Profils kontinuierlich zu erfassen, kann die automatische Erstellung von Prüfungen anhand der Prüfaktivitäten vorab geplant werden. Auf diese Weise kann auch der Fortschritt erkannt und überwacht werden.

Fazit

Dank der vorgefertigten Prüfvorlage in ibi systems iris zum Cybersecurity Framework Core 2.0 können sich Unternehmen einen Überblick über ihre aktuelle Cybersicherheit verschaffen und diese kontinuierlich verbessern. Das Management ihrer Cybersicherheitsrisiken wird dabei durch die gewonnen Erkenntnisse aus der Prüfung, wie beispielsweise abgeleitete Maßnahmen, unterstützt.

_____________________

Quellen: